* 여기에 기술된 내용을 보고 악의적인 이유로 이용할 시 법적 책임은 자신에게 있습니다.

GUI 형태로 되어있는 원격제어 백도어입니다.

재미있는 (?) 기능이 많이 보입니다.

이 프로그램이 동작하기 위해서 서버 파일을 실행 해야 합니다.

patch.exe 파일을 실행하면 12345 포트가 열리게 됩니다.

그리고 patch.exe 파일은 실행하면 아무런 반응이 나오지 않습니다.

공격할 컴퓨터의 아이피 주소를 알고 있어야 합니다.

patch.exe가 실행된 컴퓨터의 아이피 주소를 입력하고 connect 버튼을 누르면 접속이 됩니다.

해당 컴퓨터의 cdrom까지 열고 닫을 수 있습니다(!!).

그림 보여주기는 공격당한 컴퓨터에 있는 이미지 파일을 화면에 강제로 띄웁니다.

마우스 바꾸기는 마우스 좌 클릭과 우 클릭을 바꾸게 합니다.

프로그램 실행은 공격당한 컴퓨터에 있는 프로그램을 실행합니다. (ex) calc.exe)

메시지 보내기는 메시지 박스를 띄웁니다.

공격당한 컴퓨터에서 버튼을 무엇을 눌렀는지 확인이 가능합니다.

화면 캡처는 공격당한 컴퓨터의 화면을 캡처해서 보여줍니다.

플레이 사운드는 공격당한 컴퓨터에 있는 사운드를 재생합니다.

윈도 종료는

해당 버튼에 따라 종료를 할 수 있습니다.

문자 보내기는

해당 텍스트로 보내면 공격당한 컴퓨터에 기록이 됩니다.

채팅을 치고 있다면 방해가 될 수 있습니다.

액티브 윈도는

공격자 컴퓨터에 실행된 프로그램을 강제 종료할 수 있습니다.

마우스 제어는

x y좌표를 입력해두면 그 위지로 이동됩니다.

키로깅은

공격당한 컴퓨터에서 타이핑하는 글자들을 볼 수 있습니다.

이 공간 안에서 공격자가 글자를 타이핑하면 타이핑을 방해할 수 있습니다.

마우스 제어는

공격자가 움직이는 대로 마우스가 이동합니다.

웹 가기는

이곳에 입력된 사이트로 홈페이지가 열립니다.

키 매니저는 아래의 기능을 사용할 수 있습니다.

파일 매니저는

공격당한 컴퓨터의 파일을 확인할 수 있으며 파일 업로드나 삭제도 가능합니다.

이 프로그램을 실행했을 때

해결 하는 방법을 알아봅시다.

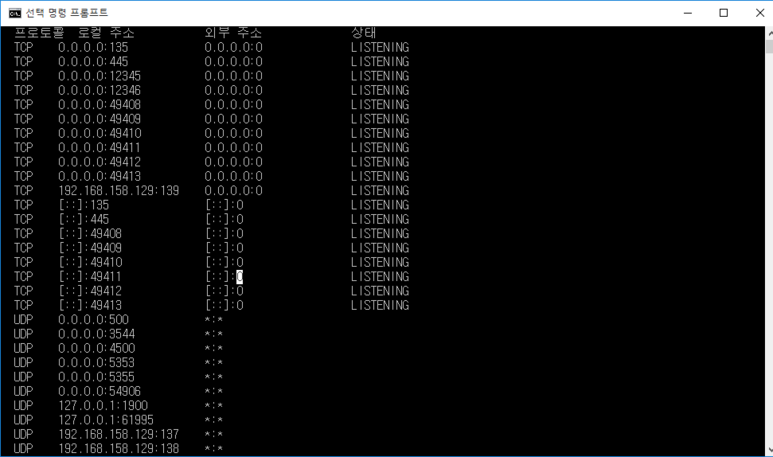

이 프로그램은 12345 포트를 열어서 외부에서 접속 할 수 있게 되는데요

netstat -na 명령어로 12345 또는 연결된/열려진 포트를 확인할 수 있습니다.

12345 포트가 대기되어있습니다.

실제 연결된다면 이렇게 연결됩니다.

확인했다면 지우는 방법을 알아봅시다.

작업관리자에서 현재 실행 중인 patch.exe를 확인할 수 있습니다.

여기서 작업을 끝내 줍니다.

이제 접속은 못하게 됩니다.

그러나 완전히 해결된 것은 아닙니다.

이 파일은 실행하자마자 windows 폴더에 하나가 복사되며

재부팅시 자동 실행되게 등록이 되어있습니다.

다운로드한 파일을 지우더라도 windows 폴더에 복사되어 있으니 재부팅하면 다시 실행될 것입니다.

여기 있는 patch.exe 도 지우면 됩니다.

또한 완전히 박멸하기 위해서는

레지스트리에서

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

여기 두 곳을 확인하여

patch.exe 가 있으면 지우면 됩니다.

또한 이 patch.exe 는 파일명이 바뀌어서 배포가 될 수도 있으며

다른 파일에 합성이 되어 배포될 수 있습니다.

'Hacking > System Hacking' 카테고리의 다른 글

| 쉘코드 제작(shellcode) (0) | 2019.09.27 |

|---|---|

| Shellcode (쉘코드) GDB 사용법 (0) | 2019.09.26 |

| Backdoor - NetCat (리버스 텔넷) (0) | 2019.09.26 |

| Backdoor - NetCat(Portbind) (0) | 2019.09.26 |

| Linux Setuid(권한 상승) (0) | 2019.09.26 |